L'ours à pas de loup

Ils opèrent des campagnes d’espionnage et de sabotage ultra-sophistiquées et infiltrent en silence les organisations et entreprises stratégiques du monde entier. Pour mieux comprendre les grandes menaces qui entourent le monde cyber, Numerama dresse les portraits des groupes dits « APT ». Quels sont leurs modes opératoires ? Qui les finance ? On poursuit cette série par l’un des groupes les plus craintes et médiatisés de ces dernières années : APT28.

Nous sommes le 29 avril 2025 et pour la première fois, la diplomatie française désigne formellement la Russie comme responsable de plusieurs attaques informatiques.

Les faits reprochés sont particulièrement inquiétants, « une dizaine d’entités françaises » auraient été la cible de campagne de cyberespionnage menée directement par le GRU, le service de renseignement russe.

Par la voix de son ministre des Affaires étrangères, Jean-Noël Barrot, la France accuse formellement l’organisme d’État contrôlé par le Kremlin, d’être derrière un nom et un logo déjà largement redouté par les analystes en menaces cyber : APT 28.

Un groupe aux capacités immenses

C’est l’ANSSI qui traque, pour le compte de l’État français, les modes opératoires du groupe APT russe.

Actif depuis 2004, et également connu sous le nom de Fancy Bear, son large éventail d’attaques démontre des capacités immenses : campagnes de phishing, attaques par force brute, exploitation de vulnérabilités connues, ou découvertes de failles zero day.

Tandis que d’autres groupes APT se focalisent principalement sur le vol de propriété intellectuelle et de secrets industriels, APT 28, cible principalement des organisations gouvernementales et militaires, ainsi que les secteurs de l’énergie et des médias à des fins géostratégiques et de déstabilisation.

Plusieurs opérations, très médiatisées en France, leur sont attribuées, comme le sabotage de la chaîne de télévision TV5Monde en 2015 ou la tentative de déstabilisation du processus électoral en 2017.

Dans cette dernière affaire, APT28 avait notamment « leaké » des milliers de documents confidentiels de l’équipe de campagne d’Emmanuel Macron. Une méthode déjà employée par le groupe outre-atlantique.

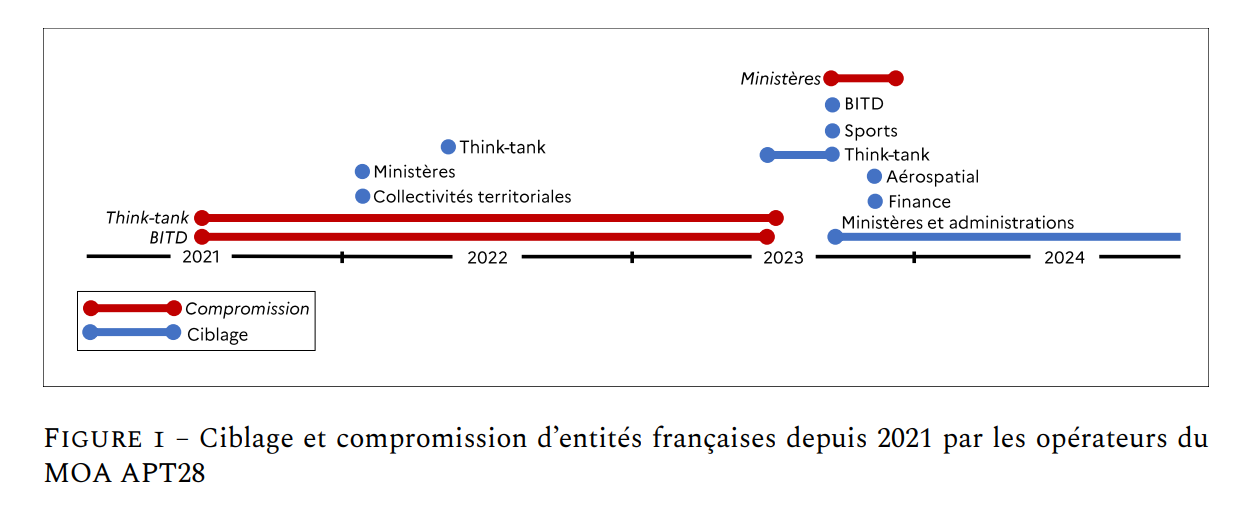

Ciblage et compromission d’entités françaises par le groupe APT28 depuis 2021 // Source : ANSSI Un champ d’action international

Aux États-Unis, Fancy Bear est également suivi de près. En 2016, l’intrusion du groupe dans les boites mails de l’équipe d’Hilary Clinton et du parti démocrates avaient mis en lumière les capacités de déstabilisations russes.

Selon l’organisation américaine MITRE, entre 2014 et 2018, le groupe a notamment été à la manœuvre d’opérations cyber contre l’Agence Mondiale antidopage, une installation nucléaire américaine ou encore l’Organisation pour l’interdiction des armes chimiques (OIAC).

Depuis l’invasion en Ukraine, le 24 février 2022, APT28 est régulièrement mis à contribution dans la guerre hybride menée par les forces armées du Kremlin.

Pour collecter des renseignements, Le groupe de hackers multiplie les cyberattaques ciblées contre des entités gouvernementales et militaires ukrainiennes, des infrastructures critiques ou encore des individus.

merci à Numerama